区块链NFT投资,BTC/USDT/CGPAY,虚拟加密货币交易行情分析平台

Unibot 遭攻击损失逾 60 万美元,「Telegram 机器人」安全性存疑

今(31)日下午,多位Telegram Bot社群成员反应,Telegram Bot 专案 Unibot 遭遇攻击。消息一出,代币 UNIBOT 从 55 USDT 最低跌至 33 USDT,最大跌幅 40% ,目前暂报 39.5 USDT。根据 Scopescan 监控,攻击者从 Unibot 用户处转移代币,并正在将其兑换成 ETH,目前损失已超过 60 万美元。

保全公司:Telegram Bot尽快取消授权

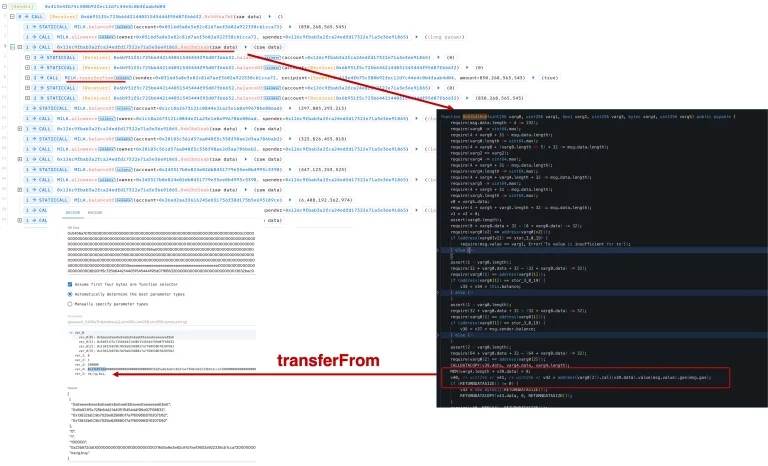

安全机构 BlockSecTeam 分析认为,由于程式码未开源,怀疑是 0x126c 合约中的函数 0xb2bd16ab 缺乏输入验证,从而允许任意呼叫。因此,攻击者可以调用「transferFrom」来转出合约中批准的代币。BlockSecTeam 提醒用户,尽快撤销合约批准,并将资金转移到新钱包。

Beosin 安全团队分析认为,Unibot 被攻击的根本原因在于 CAll 注入,攻击者可以将自订的恶意呼叫资料传递到 0xb2bd16ab 合约中,从而转移获得 Unibot 合约批准的代币。Beosin Trace 正在对被盗资金进行追踪,同时 Beosin 提醒用户可在 Revoke 上取消钱包授权。

骇客蛰伏半年进行攻击

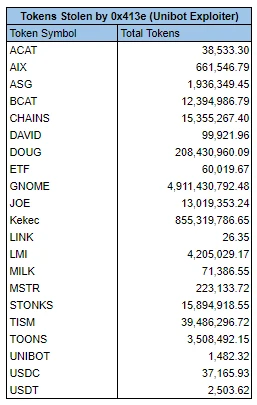

这次 Unibot 一个蹊跷点在于,骇客地址从今年 5 月 Unibot 合约部署后就进行蹲守。根据 Scopescan 监测,骇客在 Unibot 启动一周后,从 FixedFloat(混币器)收到 1 枚 ETH 做为此次攻击的 Gas,此后半年再没有相关动作,直到今日进行攻击。不少加密社群用户猜测,这次攻击可能是 Unibot 内部人士作恶,因为事故发生时间非常巧合,正好是 Unibot 更换新合约后的窗口期(两天前才升级的新合约),骇客轻易地找到了合约漏洞。链上资讯显示,骇客钱包地址目前剩余资产约 63 万美元,剩余资产占最多的是 ETH,约 57.3 万美元,其他被盗资产涉及币种情况如下:

另外根据 Lookonchain 监测,本次攻击事件中一名使用者先后两次资产被窃。该用户帐户最初收到 20, 789 个的 USDC,花了 1000 美元购买了 SMilk,剩余价值 19, 789 美元的 USDC 被攻击者偷走了,但该用户还没有注意到。今天下午,该用户以 2, 194 美元的价格卖出 SMilk,赚了 1, 194 美元(收益率 120%);一个小时后,最后剩下的 2194 美元的 USDC 又被偷了。

路由器出现漏洞,攻击仍在持续

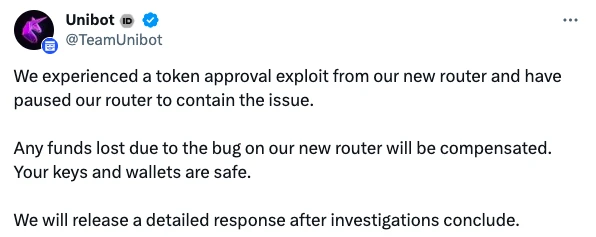

Unibot 官方发布公告称,这次攻击主要是新的路由器(router)出现代币批准漏洞,目前已经暂停了路由器;由于该漏洞造成的任何资金损失都将得到补偿,Unibot 将在调查结束后发布详细答。社群用户 @tomkysar 表示,针对 Unibot 的攻击仍在持续,两个攻击者地址似乎仍然能够从 0x126 Router 获得批准的 addys 处获取资金,用户资金仍存在风险。

BOT机器人骇客产品安全存疑

Unibot 是一款受欢迎的新型 Telegram Bot,让用户无需离开 Telegram 应用程式即可交易加密货币货币。该机器人骇客易于使用、交易速度快,并提供多种功能,例如去中心化跟单交易、基于 DEX 的限价订单以及针对 MEV 机器人骇客防护。

根据 CoinGecko 数据,UniBOT 自成立至今,收益为 8950 枚 ETH,位列所有 BOT 产品第二; Maestro 排名第一,累计收益 1.32 万枚 ETH; Banana Gun 排名第三,收益为 1940 枚 ETH。

不过,BOT 产品也存在较大安全隐患,特别是最近 Maestro 合约也出现同样的路由器漏洞,损失约 281 ETH——该漏洞允许攻击者转移其路由器 2 合约上已获得批准的任何代币。最终,Maestro 选择赔付用户部分损失。

相关文章

- BBC钱包VIP等级服务上线,看的是活跃度不是纯充值

- 2026新春超狂紅包季! 热门钱包盛世烟火存多少抽多...

- esball圣诞跨年6大活动:亿万璀璨圣诞星愿,一路闪...

- 2026 BBC钱包教学:从注册到安全钱包兑换,新手5步...

- 准备好迎接惊喜了吗?e金币商城开启抢先体验,你的...

- 2025 加密钱包市场深度测评:不止于存储,Web3 时...

- 入款限时加码1.5%,18周年庆电子钱包入款享额外惊喜!

- NFT市场从投机热潮到数位基础设施的NFT转型崛起

- Web5白皮书详解:去中心化网络平台的未来愿景与技...

- 探索Web3、Web4和Web5引人入胜的三大浪潮

- 揭开Web3技术的误解,Web3未来挑战与展望

- 你知道2025年比特币挖矿需要准备什么吗?

- 购宝钱包G币充值三千粽粽有赏活动

- 比特币涨势在97,000美元时出现抛售,Cardano领涨市...

- Toobit是一个安全的加密货币交易所吗?

- 2025最新虚拟货币怎么玩?新手如何安全入场与获利...

BTC

BTC ETH

ETH USDT

USDT BNB

BNB XRP

XRP USDC

USDC SOL

SOL TRX

TRX FIGR_HELOC

FIGR_HELOC DOGE

DOGE